[Atualizado em 30/01/14 às 14h27: a Apple liberou atualizações para o bash do OS X Mavericks. Clique aqui para baixar]

Após a vulnerabilidade do iCloud, que ocasionou o vazamento de diversas fotos particulares, foi descoberta na última terça-feira (24) mais uma falha de segurança. Dessa vez, o afetado são sistemas operacionais que usam o Bash do Unix como shell – o caso do Linux e do Mac OS . Antes que os boatos transformem o problema em algo maior do que é, reunimos aqui todas as informações que você precisa saber sobre o nomeado Shellshock Vulnerability.

Similar ao Heartbleed, que revelou diversas senhas de usuários, essa falha afeta também diversos servidores e usuários. Seu alcance, porém, é mais limitado devido a uma característica particular do Bash.

Antes de falar do problema, porém, vamos por partes…

… O que é Bash?

Se isso não é novidade para você, pode pular para o próximo tópico. É importante, porém, situar os usuários que não tem tanta familiaridade com esse programa para compreender melhor o problema.

O Bash possibilita a inserção de comandos em sistemas com base no Unix e Linux através de SSH ou Telnet. Pode operar também com scripts CGI, uma função parecida com a do Apache. Foi criado nos anos 80 como uma evolução das implementações shell (termo derivado de Bourne shell, um programa que interpreta linhas de comando para sistemas operacionais), e tornou-se extremamente popular nos anos seguintes.

Apesar de existirem outros shells, o Bash é o padrão para os sistemas Linux e Unix (e derivados) – fato que evidencia sua importância e deixa claro que qualquer falha de segurança presente no mesmo pode ser muito séria.

Mas, afinal, qual é o problema?

Só para entender como o bug é sério, ele foi considerado pelo NIST (National Institute of Standards and Technology) “10 de 10” numa escala de severidade.

A vulnerabilidade na segurança foi nomeada CVE-2014-6271 e representa uma falha na maneira em que o Bash avalia as variáveis de ambiente (environmental variables) em que se encontra. Graças a isso, um hacker poderia injetar comandos maliciosos a partir de um local remoto. As restrições de ambiente não iriam barrá-los e os comandos seriam descobertos tarde demais – apenas quando já estiverem rodando no sistema.

Uma vez com a capacidade de executar comandos maliciosos no sistema, hackers tem o potencial de tomar controle do mesmo, acessar informações sigilosas e arquivos particulares, realizar mudanças indesejadas, dentre outros.

Para tentar resolver o problema, a empresa Red Hat, responsável por uma distribuição do Linux, liberou um pacote de atualizações. O problema é que, mesmo após o update, o sistema ainda continua vulnerável ao ataque, já que a falha na segurança ainda não foi devidamente resolvida.

Será que meu sistema foi afetado?

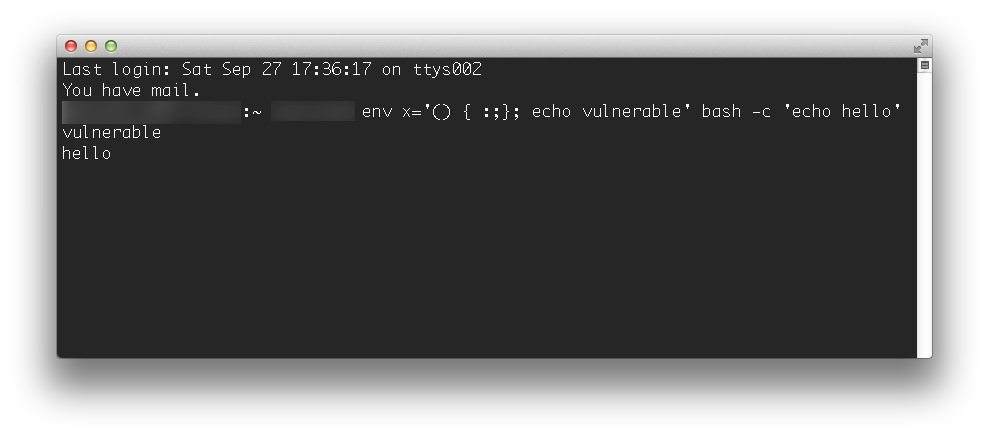

Para saber se seu computador pessoal ou servidor rodando Linux, Unix ou Mac OS está vulnerável, você deve inicialmente inserir a seguinte linha de comando a partir do Terminal:

env x='() { :;}; echo vulnerable' bash -c 'echo hello'

Se você não estiver vulnerável, obterá o seguinte resultado:

bash: warning: x: ignoring function definition

attempt bash: error importing function definition for `x' hello

Se você estiver vulnerável, o resultado será:

vulnerable hello

A visão será essa:

Também é válido verificar a versão do Bash que você utiliza. Para isso, insira a linha de comando bash –version. Caso a versão seja a 3.2.51(1), você precisa atualizar com o patch liberado pela Red Hat.

Como se proteger?

O que podemos fazer para nos proteger desse tipo de ataque?

Bem, por enquanto, nada… Mas não precisa entrar em pânico. Desenvolver uma solução para a falha CVE-2014-6271 é agora prioridade da Red Hat. Nos próximos dias, será divulgada uma maneira definitiva e eficaz de resolver o problema – e ela será repassada para todos os servidores e empresas de hospedagem.

Fique ligado no Dicas de Hospedagem para mais informações sobre a Shellshock Vulnerability!

Deixe um comentário